This webinar introduces the Syncfusion method® Code Studio simplifies enterprise application development through AI-based workflows. Viewers learn how custom instructions, fast files, and agent mode increase consistency and productivity. This session shows how SDLC principles can be embedded directly into workflows. A complete appointment planner application is built directly to demonstrate this capability. If you […]

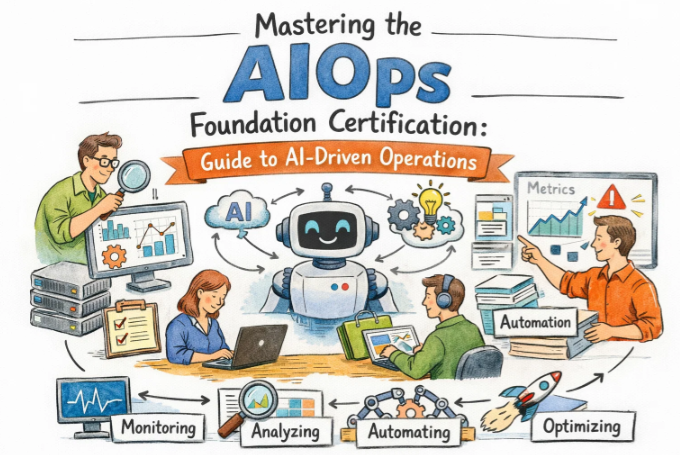

Mastering the AIOps Foundation Certification: Guide to AI-Driven Operations

Introduction The modern operational landscape is shifting from manual intervention toward automated, intelligent systems. The AIOps Foundation Certification is designed to bridge the gap between traditional infrastructure management and the data-driven future of systems engineering. This guide is crafted for professionals who recognize that standard DevOps and SRE practices are no longer sufficient to handle […]

Special Breadcrumb Link – Masino Sinaga

As we know, since Breadcrumb Links were first implemented by PHPMaker, by standard, the hierarchy will be one level below House. Meanwhile, for the Detail table, it will be below the level of the master table. And so on. That means, the use of Breadcrumb Links in web applications that are only generated by PHPMaker […]

Choosing the Right PDF Library in 2026: A Developer’s Checklist

TL;DR: Choosing a PDF library in 2026 goes beyond basic rendering. Developers must evaluate ISO compliance, OCR and data extraction capabilities, cloud and serverless compatibility, security features, and performance optimizations like linearization and incremental updates. This guide provides a practical checklist, decision matrix, and real-world scenarios to help you select the right solution for modern […]

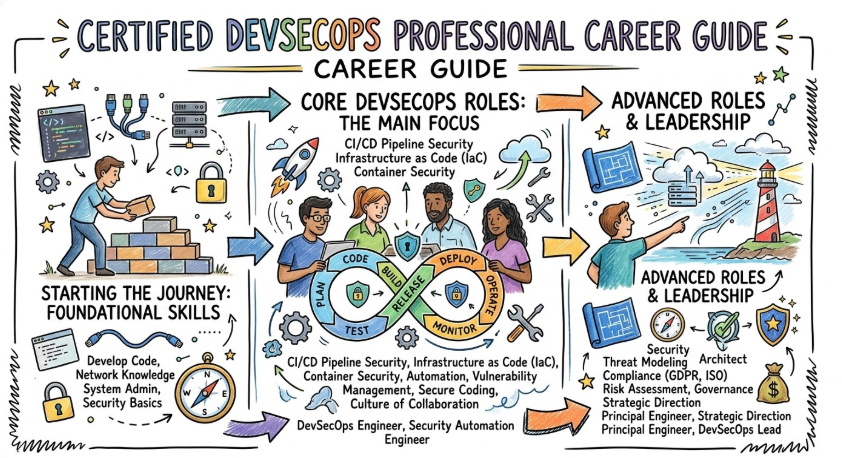

Certified DevSecOps Professional Career Guide

The global technology landscape is currently undergoing a massive transformation where security is no longer a peripheral concern but a core architectural requirement. For engineers and managers across India and the international tech hubs, the traditional separation between “building” and “protecting” has vanished. Today, the most valuable technical assets are those who can integrate security […]

Completely Printer Friendly – Masino Sinaga

One of the Export Data features in PHPMaker is Printer Friendly, which displays data in minimal print mode. But unfortunately, until version 2026, PHPMaker does not yet provide features that are truly friendly to printer ink or ribbon. What does it mean? So, here it is. Let’s say in a web application created only with […]

AI Chatbots vs AI Agents: What Developers Should Build in 2026

TL;DR: AI chatbots focus on conversational interfaces, while AI agents extend LLM capabilities with planning, tool usage, and autonomous task execution. Although both rely on similar AI models, their architectures and application patterns differ significantly. This guide compares chatbots and agents and helps developers decide which approach fits modern applications in 2026. Conversational interfaces are […]

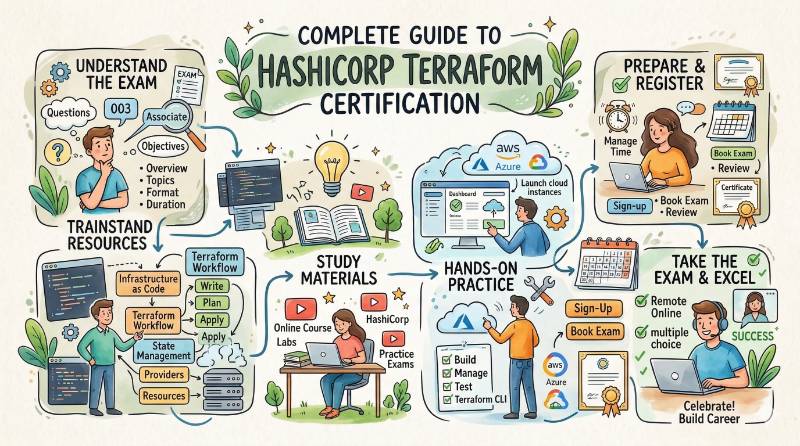

Complete Guide to HashiCorp Terraform Certification

The landscape of modern infrastructure has shifted. We no longer live in a world where racking servers or manually clicking through cloud consoles is acceptable. Efficiency today is defined by Infrastructure as Code (IaC), and at the heart of this revolution is Hashicorp Terraform. Whether you are an engineer in Bangalore or a manager in […]

Form Wizard – Masino Sinaga

Have you ever wanted to implement a Form Wizard in a web application produced by PHPMaker? What should you do? Changing code already generated by PHPMaker? Hmmm, better not! When you manually change the code that has been generated by PHPMaker, it means you have to always restore the code every time PHPMaker finishes processing.produce […]

Track Changes in DOCX Editor: Build a Word-Like Collaborative Review Experience

TL;DR: Tired of chaotic review cycles? The Syncfusion DOCX Editor brings Word‑like Track Changes to the browser, no Microsoft Word or Office interop required. Turn on real‑time tracking, scan edits in a clean Revisions Pane, accept/reject via UI or API, and lock approvals with RevisionsOnly protection. Result: faster reviews, clean formatting, and programmable control that […]

![Build Enterprise Apps in Under 60 Minutes with Code Studio [Webinar Show Notes]](https://marlion.uk/storage/2026/03/Build-Enterprise-Apps-in-Under-60-Minutes-with-Code-Studio.jpg)